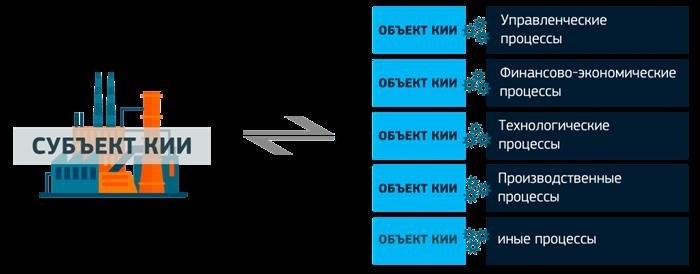

Объекты критической информационной инфраструктуры представляют собой высоко важные объекты для функционирования государства, организаций и общества в целом. Это могут быть энергетические системы, финансовые институты, телекоммуникационные сети, транспортные системы, а также системы управления критической информацией. Они играют ключевую роль в обеспечении безопасности и неотложности, поэтому требуют особого внимания и защиты от угроз и атак.

ЧТО ДЕЛАТЬ ЕСЛИ ВЫ СУБЪЕКТ КИИ?

Оценка уязвимостей

Первым шагом является проведение комплексной оценки уязвимостей информационных систем. Это позволяет идентифицировать уязвимые места и принять меры по их устранению. Оценка уязвимостей включает в себя проверку наличия обновлений программного обеспечения, анализ доступа к данным и обеспечение физической безопасности инфраструктуры.

Разработка плана безопасности

План безопасности должен содержать набор мер, направленных на защиту информационных систем. В него должны входить стратегии по предотвращению инцидентов, обнаружению атак и реагированию на них. План безопасности должен быть регулярно обновляемым документом, учитывающим изменения в угрозах и технологиях.

Обучение персонала

Обучение сотрудников является важным элементом обеспечения безопасности КИИ. Персонал должен быть грамотно обучен принципам защиты информации, а также знать, как реагировать на возможные угрозы и инциденты. Регулярная подготовка персонала поможет повысить уровень безопасности информационных систем.

Резервное копирование данных

Резервное копирование данных является важным аспектом обеспечения безопасности КИИ. Регулярное резервное копирование позволяет сохранить данные в случае их потери или повреждения. Кроме того, необходимо проводить проверку и восстановление данных с резервных копий для убеждения в их достоверности и целостности.

Строгий контроль доступа

Контроль доступа является одной из ключевых мер безопасности информационных систем. Необходимо установить механизмы авторизации и аутентификации пользователей. Кроме того, необходимо регулярно анализировать доступ к данным и обеспечить ограниченный доступ только соответствующим сотрудникам.

Регулярные аудиты безопасности

Регулярные аудиты безопасности помогают выявить и устранить уязвимости в информационных системах. Аудиты следует проводить с определенной периодичностью для тщательной проверки наличия защиты от возможных атак и нарушений безопасности.

ЧТО БУДЕТ, ЕСЛИ ЭТОГО НЕ ДЕЛАТЬ?

Возможные последствия непринятия мер:

- Уязвимости системы и сети. Отсутствие обновлений и патчей может привести к появлению уязвимостей, через которые злоумышленники смогут получить доступ к системе и получить критическую информацию, а также дезорганизовать работу объекта.

- Потеря критической информации. Без применения необходимых мер по резервному копированию и защите данных, объекты критической информационной инфраструктуры могут столкнуться с потерей важной информации, что может негативно отразиться на работе организации и безопасности государства.

- Нарушение работы объекта. Недостаточные меры по обеспечению работоспособности и защите объекта могут привести к его дезорганизации или полной остановке. Это может привести к негативным последствиям, как для организации, так и для граждан и государства в целом.

- Угроза национальной безопасности. Объекты критической информационной инфраструктуры имеют стратегическое значение и представляют интерес для иностранных спецслужб и киберпреступников. Необеспечение их защиты может привести к разрушению национальной безопасности и нанести ущерб государству.

- Экономические потери. Компрометация и повреждение объектов критической информационной инфраструктуры может привести к серьезным экономическим потерям для организации и страны в целом. Разрушение или нарушение работы системы может привести к простоям в производстве, оперативным расходам и судебным издержкам.

Для обеспечения безопасности и надежности объектов критической информационной инфраструктуры необходимо принимать соответствующие меры. Это включает в себя регулярное обновление и патчевание систем, установку современных средств защиты, проведение аудитов и тестирований на проникновение, обучение персонала и многое другое. При отсутствии подобных мер риск возникновения негативных последствий значительно увеличивается и может привести к серьезным последствиям для организации и государства в целом.

Критические информационные инфраструктуры: важность и защита

Организации и государства должны придавать высшую степень важности безопасности и защите критических информационных инфраструктур, поскольку их нарушение или отказ может иметь серьезные негативные последствия для человеческой жизни, экономики и национальной безопасности.

Важные аспекты критических информационных инфраструктур

- Комплексность и взаимосвязанность: Критические информационные инфраструктуры состоят из множества сетевых и информационных систем, которые взаимодействуют друг с другом. Их надежность и безопасность являются неотъемлемой частью сбалансированного функционирования.

- Чувствительность к угрозам: Критические информационные инфраструктуры подвержены угрозам со стороны кибератак, террористических актов, природных катастроф, технических сбоев и человеческого фактора. Это требует постоянного мониторинга и защиты от возможных угроз и атак.

- Защита персональных данных: Критические информационные инфраструктуры обрабатывают и хранят огромные объемы персональных данных. Защита этих данных является непременной задачей для предотвращения утечек информации и нарушений конфиденциальности.

- Соответствие законодательству: Организации, занимающиеся критическими информационными инфраструктурами, должны соблюдать соответствующие законодательные требования и стандарты в области информационной безопасности, чтобы гарантировать надежную защиту систем и данных.

Меры по защите критических информационных инфраструктур

| Меры | Описание |

|---|---|

| Идентификация и аутентификация пользователей | Введение механизмов идентификации и аутентификации пользователей для предотвращения несанкционированного доступа к системам и данным. |

| Шифрование данных | Применение методов шифрования для защиты конфиденциальной информации при передаче и хранении данных. |

| Резервное копирование | Регулярное создание резервных копий данных и систем, чтобы обеспечить их восстановление в случае сбоев или атак. |

| Обучение персонала | Проведение обучения и тренировок для персонала по обеспечению информационной безопасности и предотвращению угроз. |

Защита критических информационных инфраструктур является одной из главных задач современного общества. Только путем совместных усилий государств, организаций и общества мы сможем гарантировать надежную безопасность наших систем и данных.

Мы пишем о том, что делаем!

Наша команда занимается созданием и осуществлением проектов по охране объектов критической информационной инфраструктуры. Мы разработываем эффективные стратегии и меры защиты, чтобы минимизировать риски кибератак и утечек конфиденциальной информации.

Наш подход включает следующие шаги:

- Анализ уязвимостей: мы проводим комплексное исследование и анализ всех элементов информационной инфраструктуры, выявляем ее слабые места и определяем потенциальные уязвимости.

- Разработка плана защиты: на основе проведенного анализа, мы разрабатываем индивидуальный план защиты, учитывающий все особенности объекта критической информационной инфраструктуры.

- Реализация мер безопасности: после разработки плана, мы приступаем к его реализации, устанавливая необходимое оборудование, настраивая системы контроля доступа и применяя другие меры безопасности.

- Тестирование и аудит: после внедрения мер безопасности, мы проводим тестирование системы на прочность и проводим аудит ее работы для выявления возможных уязвимостей.

- Поддержка и обслуживание: мы предоставляем постоянную поддержку и обслуживание системы защиты, обновляя ее и адаптируя к новым угрозам и ситуациям.

Наши преимущества:

- Опыт и экспертиза: мы имеем богатый опыт работы в области защиты объектов критической информационной инфраструктуры и постоянно совершенствуем наши навыки.

- Индивидуальный подход: мы адаптируем наши решения под конкретные потребности каждого объекта, учитывая все особенности и требования.

- Использование передовых технологий: мы используем только проверенное и надежное оборудование и программное обеспечение, чтобы обеспечить максимальную эффективность и надежность системы защиты.

- Конфиденциальность: мы гарантируем полную конфиденциальность всех информационных процессов и данных нашего клиента.

Наша миссия:

«Мы создаем и поддерживаем надежные системы защиты, обеспечивая безопасность объектов критической информационной инфраструктуры и предотвращая возможные киберугрозы».

| Достигнутые результаты: | За нашу работу, мы смогли обеспечить безопасность более 50 объектов критической информационной инфраструктуры различных организаций. |

|---|---|

| Награды и признание: | Наша команда получила несколько наград и сертификаций в области информационной безопасности за свои инновационные разработки и успешные реализованные проекты. |

| Сотрудничество: | Мы сотрудничаем с ведущими экспертами в области информационной безопасности и активно взаимодействуем с государственными и частными компаниями, чтобы обмениваться опытом и расширять свои знания. |

Мы гордимся своей работой и стремимся к совершенству. Если вам требуется надежная защита для объекта критической информационной инфраструктуры, обратитесь к нам — мы знаем, как обеспечить безопасность вашей информации!

КТО МЫ, КИИ ИЛИ НЕ КИИ?

Основная задача КИИ состоит в обеспечении безопасности и защите информационных ресурсов. Специальные организации в каждой стране отвечают за разработку и реализацию мер по защите КИИ. Государственные и частные организации, в свою очередь, обязаны соблюдать установленные стандарты и требования, чтобы минимизировать угрозы информационной безопасности.

Таким образом, КИИ играют ключевую роль в обеспечении стабильности и безопасности общества. Надежная защита КИИ является залогом успешного функционирования государства и экономики в целом. Исходя из этого, КИИ требуют особого внимания и инвестиций в развитие и усовершенствование системы защиты.